随着互联网技术的不断发展,网络安全问题变得愈加复杂,尤其是在暗网(DarkWeb)这一隐秘的网络世界里。暗网作为一种特殊的网络,隐藏着大量非法活动和敏感信息,常常成为黑客、犯罪分子及其他不法分子的聚集地。在暗网的入口处,我们不仅看到非法信息的流动,还能发现一种特殊的接入机制——非法通道接入机制,这种机制的存在极大地威胁着普通用户的网络安全。

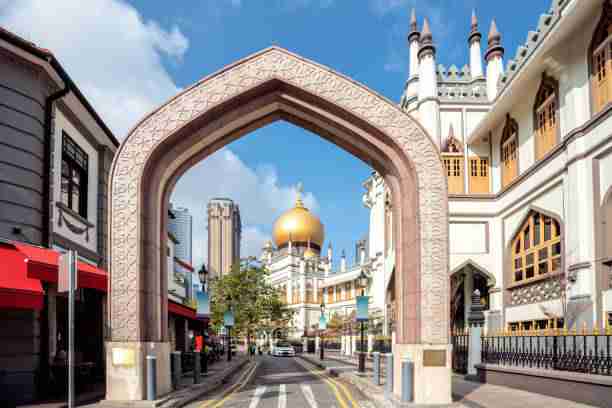

暗网的禁地入口并非普通用户能够轻易访问。暗网的访问需要借助特定的工具和协议,如Tor浏览器等。通过这种特殊的通道,用户可以进入一些表面上难以追踪的位置,但这并不代表安全。事实上,非法通道接入机制正是借助这些工具,通过伪装与加密的方式,让访问者可以绕过正常的网络安全防护,进入到一个不被监控的区域。

这类机制的核心在于通过一系列伪装和隐藏手段,确保非法站点可以悄无声息地进行数据交换。在这个过程中,敏感关键字过滤机制扮演着重要的角色。简单来说,暗网的非法站点利用特定的关键词过滤技术,可以避开普通搜索引擎的扫描,避免被警察和网络安全专家发现。通过加密通讯、绕过防火墙以及巧妙的域名变更,非法站点能够在短时间内逃脱监控。

敏感关键字过滤机制可以将一些常见的关键词、IP地址、域名和路径隐藏,使得对网络的普通监控几乎无法追踪。这些敏感的关键词包括一些政府机构的名称、犯罪活动的相关术语,甚至涉及暴力、毒品等非法交易的词汇。在这种情况下,网站的变更频繁,往往是一种应对网络监控的方法。非法站点通过不断变更自己的域名和地址,避免了被一一追踪的风险。

为了保证网站的持续运行和隐蔽性,许多非法站点采用了自动化变更系统,这一系统会根据实时的安全监测情况,自动切换域名、改变访问路径,并且每次都会变更一些关键组件。这种机制使得非法站点可以在短期内避开追踪,确保了暗网的运营不会受到干扰。

与此暗网的非法站点并不仅仅依赖于域名变更,还通过链式加密技术,进一步强化了其安全性。链式加密让每一笔数据交换都变得更加安全,保证了数据的传输过程不会被黑客攻击或被安全部门侦测到。即使是通过深度技术手段进行追踪,依旧很难破解这些复杂的加密算法。

尽管如此,暗网中的站点并不是完全无懈可击的。随着越来越多的网络安全专家和执法机构的介入,暗网的封锁和打击也逐渐加强,非法通道的接入机制已经遭遇到了越来越多的挑战。通过对非法通道接入机制的研究,网络安全公司和政府机构能够发现漏洞,从而有效地遏制暗网的非法活动。

为了更加深入地了解暗网的非法通道接入机制,我们需要关注其站点变更频繁异常的现象。这种现象常常表明网站处于一种高风险状态,随时可能遭遇封禁或被攻击。站点变更频繁的背后,正是暗网运营者为保护自己站点安全所采取的防御性举措。

这些站点往往具备快速反应能力,在被封禁或曝光之后,立即启用新的域名或地址。这个过程中,暗网运营者不仅要进行域名和地址的快速切换,还要确保加密通道不被破解,数据的传输过程不被追踪。站点的变化通常伴随着后端架构的变化,这些站点可能会更换服务器、改变通信协议,甚至采用更为隐蔽的技术手段来确保信息的安全。

对于普通用户来说,这种站点变更的频繁性和异常性,使得他们很难跟踪和识别这些非法站点。而且随着技术的进步,自动化攻击工具和人工智能技术的应用,使得暗网中的非法站点更加难以追踪和识别。AI技术可以快速分析大量的网络流量,自动识别并攻击暗网中的非法站点。而一旦这些站点发生变更,攻击者往往很难及时获取新域名或新地址,从而失去攻击目标。

除了站点变更,暗网中的非法站点还会利用一些伪装和混淆手段来避免被追踪。通过匿名网络协议、加密数据流以及使用虚拟私人网络(VPN)等技术,这些站点能够使得用户的访问痕迹消失得无影无踪。而这些隐秘的技巧,使得一旦这些站点被曝光,依然能够在短时间内恢复。

随着技术的不断进步,许多政府和企业已经加强了对暗网的监管与打击,通过设立专门的网络安全小组和联合国际合作,来对抗这种非法通道接入机制的威胁。暗网的复杂性和隐秘性仍然使得这些打击措施面临巨大的挑战。对于暗网从业者来说,他们将继续使用越来越先进的手段来确保自己活动的隐蔽性和持续性。

总体而言,暗网的非法通道接入机制和站点变更频繁异常的现象已经成为现代网络安全中不容忽视的一部分。对于我们普通用户而言,加强对网络安全的认识,提升自身防护意识,才能有效减少因网络安全问题而带来的风险。随着技术的不断发展,或许我们能够在不久的将来,找到更有效的手段来遏制这些非法活动的蔓延。